Instalação completa e comentada Linux Debian 10 "Buster"

Em julho de 2019 foi anunciado o lançamento do Debian 10 (“Buster”), a nova versão da distribuição mais estável do universo Linux. No mesmo período, a comunidade disponibilizou os arquivos ISO para que os usuários começassem a instalar o Debian 10 — e chegou a hora de você aprender o procedimento.

Primeiros passos para instalar o Debian 10

Embora a distribuição tenha acabado de sair do forno e ofereça muitos recursos, você pode instalar o Debian 10 até mesmo em computadores antigos. Encontrou um CPU abandonado por aí? Veja se ela cumpre com os requisitos mínimos a seguir:

- Memória RAM: 2 GB;

- Processador: Dual Core (2 GHz);

- Espaço em disco: 10 GB;

- Leitor de mídia: USB e / ou DVD;

- Conexão com a Internet: opcional.

Por mais modesta que seja a configuração acima, é possível até criar um servidor básico na máquina usando o Debian 10, prolongando a sua vida útil.

As imagens do Debian estão disponíveis na página oficial no formato ISO (

link 1 e

link 2). Selecione a versão compatível com a arquitetura do computador (amd64, i386 etc.), o tipo de mídia desejado (DVD, Blu-ray, CD, USB…) e o método de transferência (torrent, link direto ou jigdo).

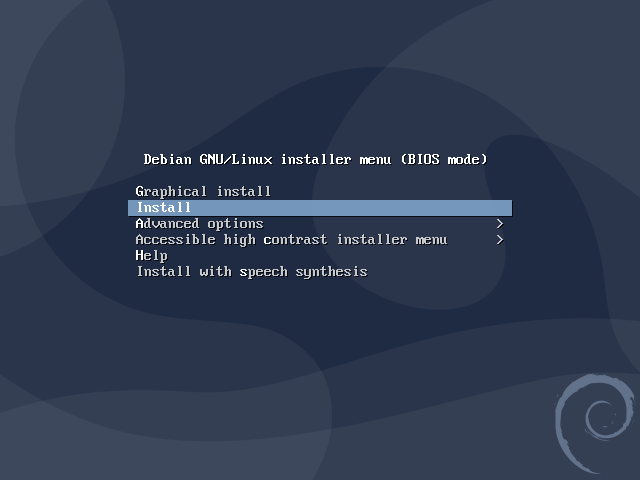

Método de instalação

Como expliquei na introdução, você pode instalar o Debian 10 no próprio disco rígido (particionado, preferencialmente). Isso o permitirá que usufrua do sistema em sua mais alta performance.

Partindo para esse caminho, é necessário gravar a imagem que você baixou em um DVD ou criar um pendrive bootável — sugiro que baixe o Unetbootin ou Etcher para isso, pois são rápidos e fáceis de usar.

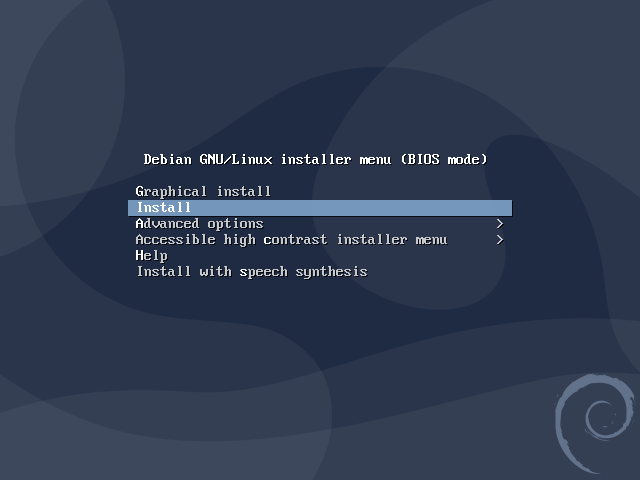

Tudo pronto para começar? Então insira a mídia (ou carregue a ISO na máquina virtual) , configure o sistema para inicializar a partir do dispositivo USB / leitor de DVD e aguarde o carregamento do menu e selecione

“Graphical install” ou

“Install”.

Para iniciar a instalação selecione a opção

Install e pressione [ENTER].

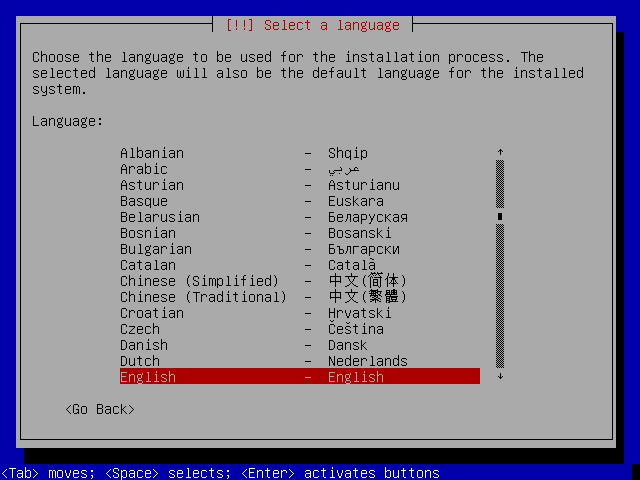

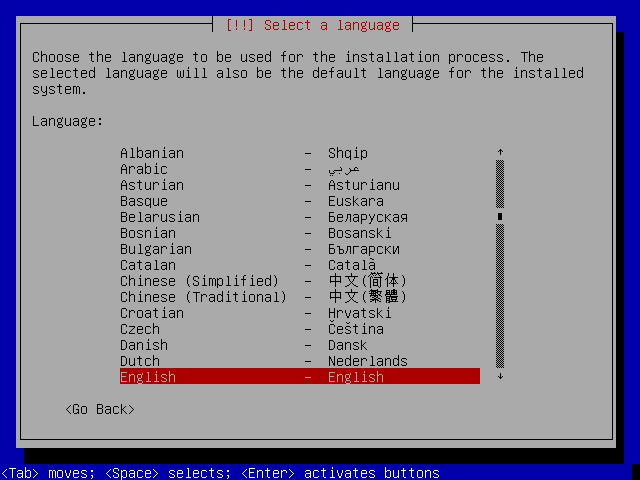

Localização

Após alguns segundos, deverá ser escolhido a língua de instalação, que será também a língua utilizada pelo sistema.

Para efeitos de compatibilidade, iremos selecionar

English:

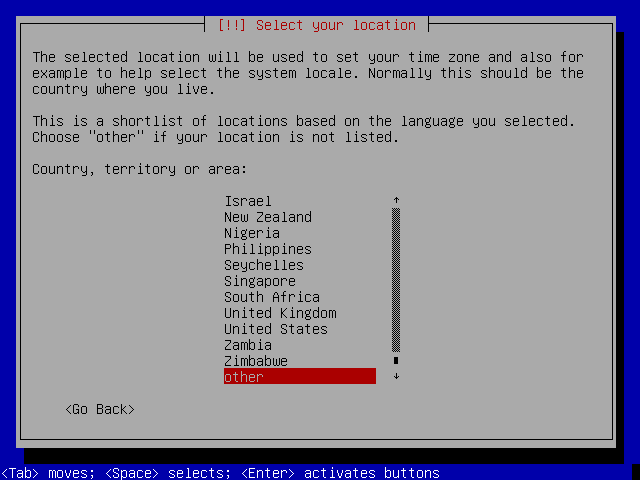

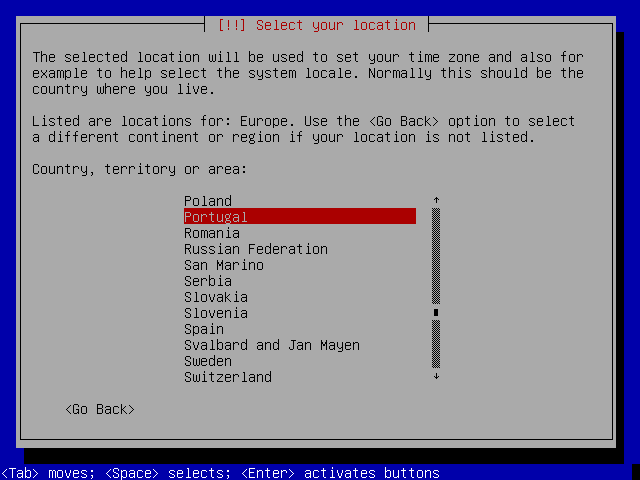

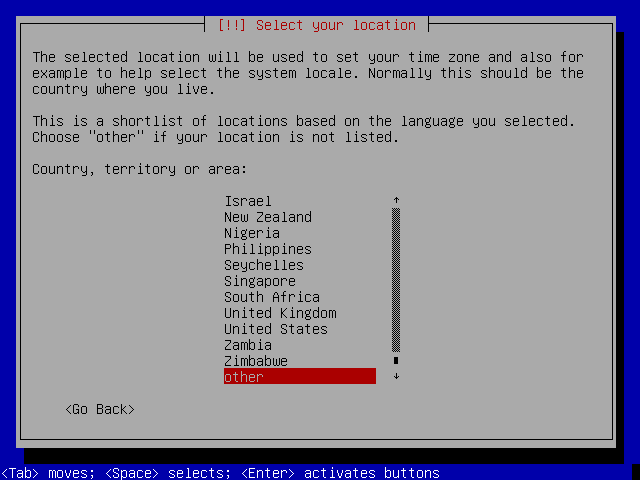

Em seguida, deverá ser indicada a localização geográfica do servidor. Baseado na língua selecionada, é apresentada a lista de países, nos quais não consta Brasil, pelo que selecionamos

other:

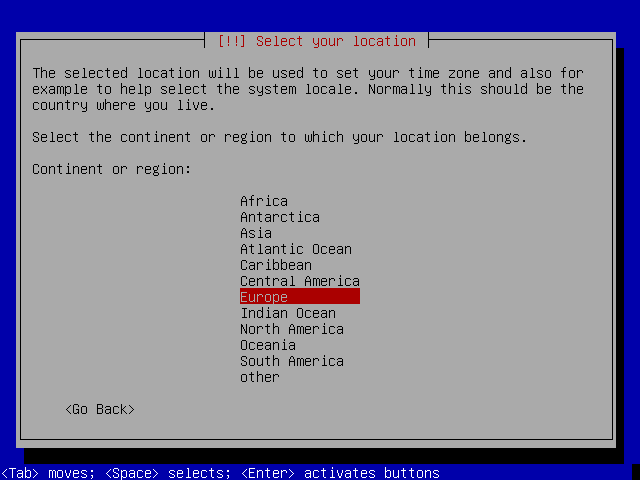

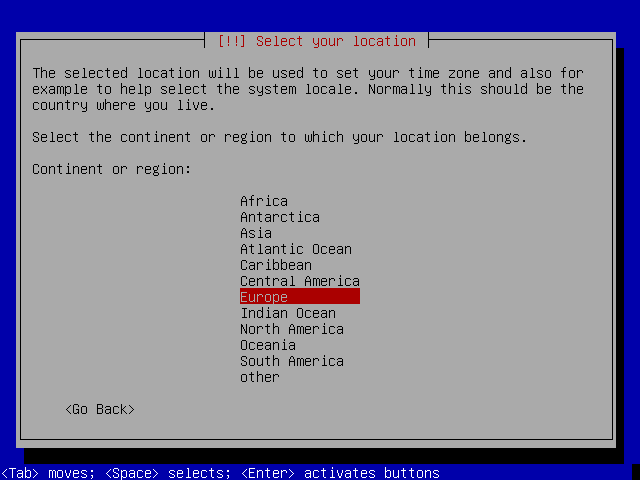

Selecionar a região:

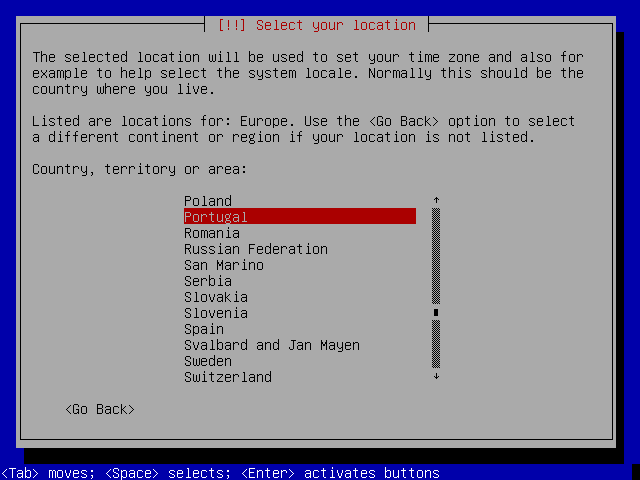

E finalmente o país:

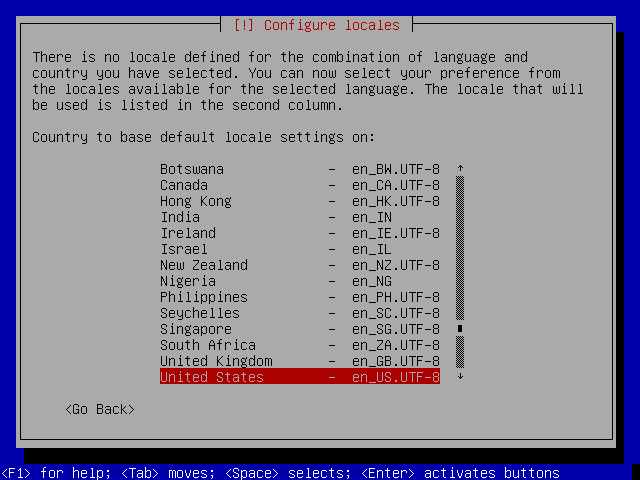

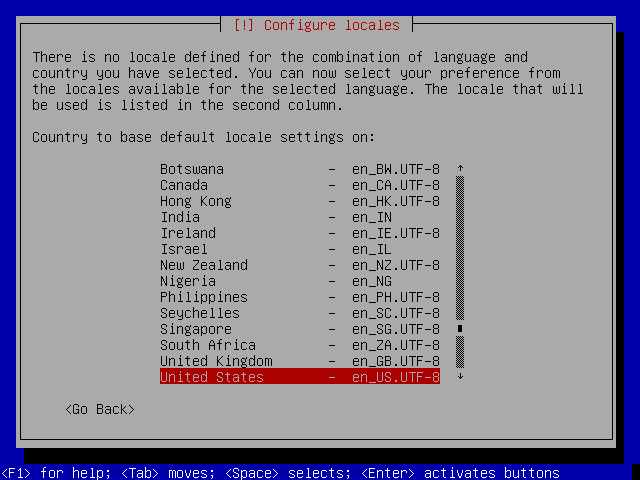

Mais uma vez, por questão de compatibilidade, iremos escolher o inglês como opção de localização:

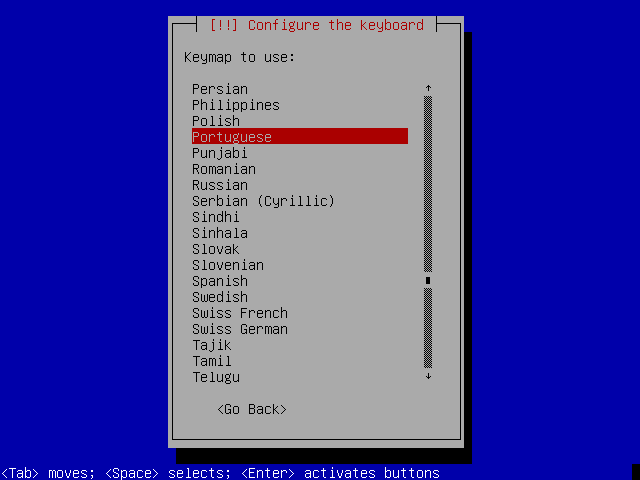

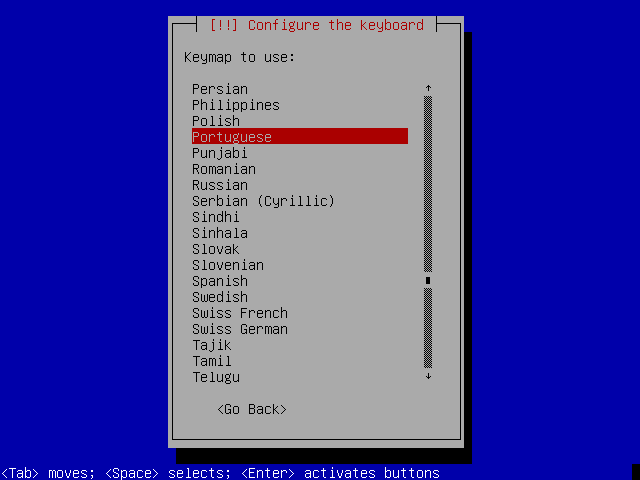

Escolher também o tipo de teclado utilizado:

O instalador irá agora carregar mais alguns componentes antes de passar à configuração da rede.

Configuração de rede

A configurado de rede requer, basicamente, a atribuição de um endereço IP e um nome ao sistema.

O endereço IP e demais parâmetros de rede podem ser obtidos automaticamente a partir de um servidor DHCP ou configurados manualmente.

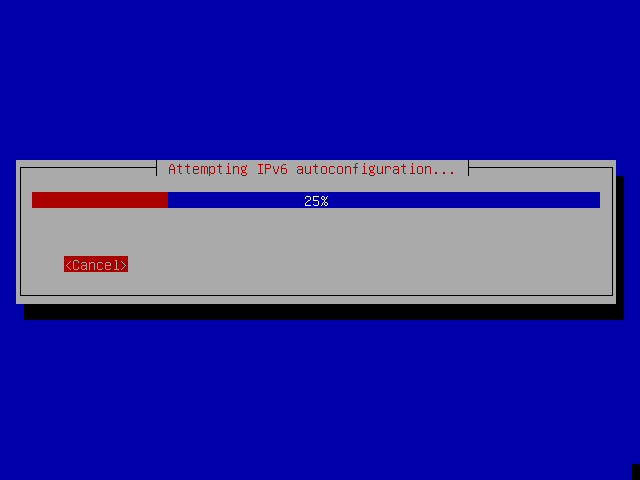

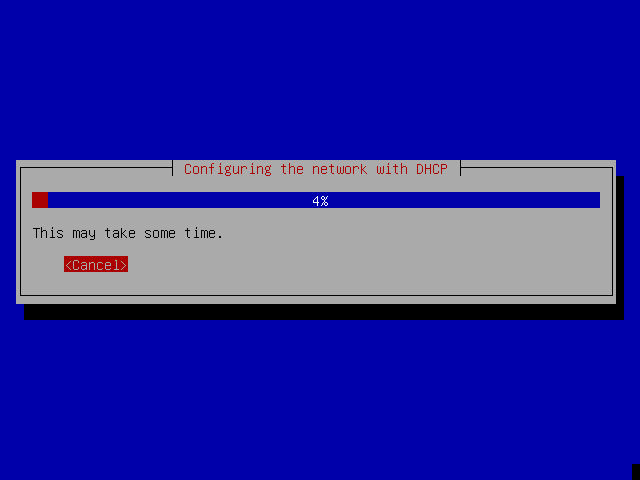

Configuração automática

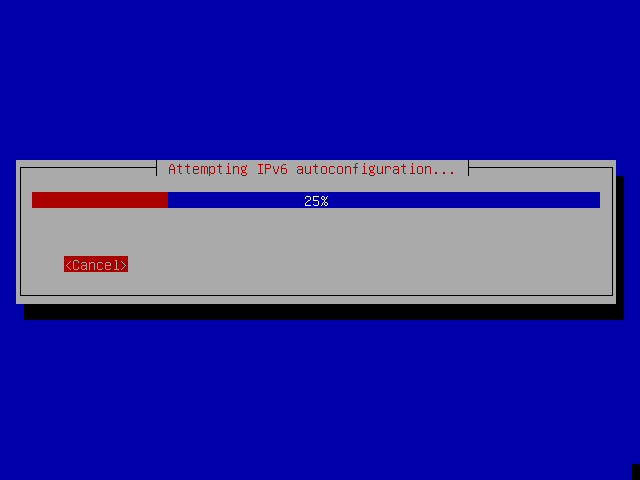

O instalador tenta configurar automaticamente o sistema usando o protocolo

IPv6:

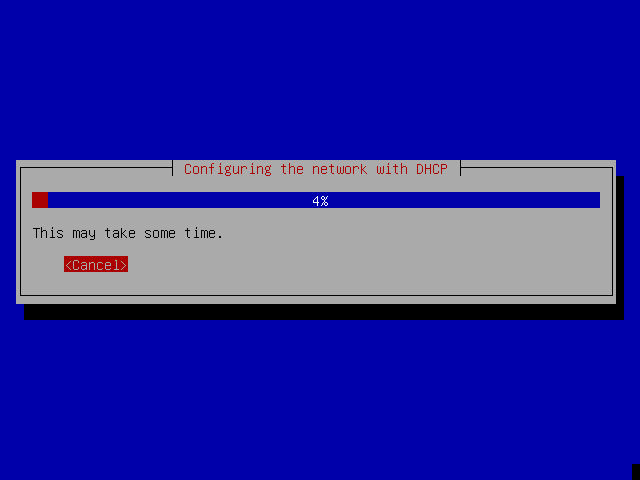

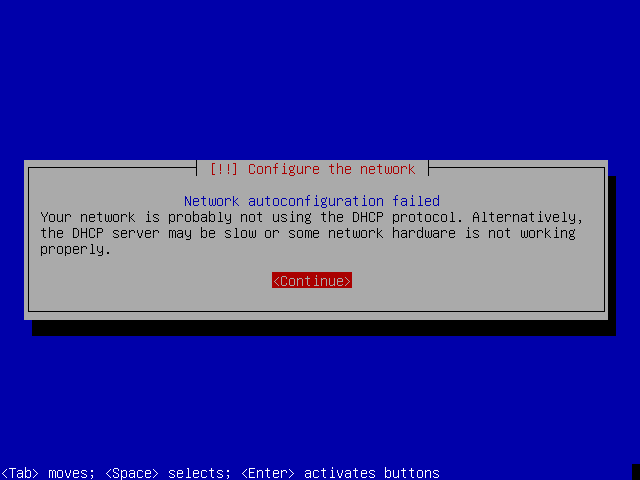

Caso não consiga finalizar a configuração

IPv6, o instalador tenta obter um endereço

IP automaticamente, a partir de um servidor

DHCP:

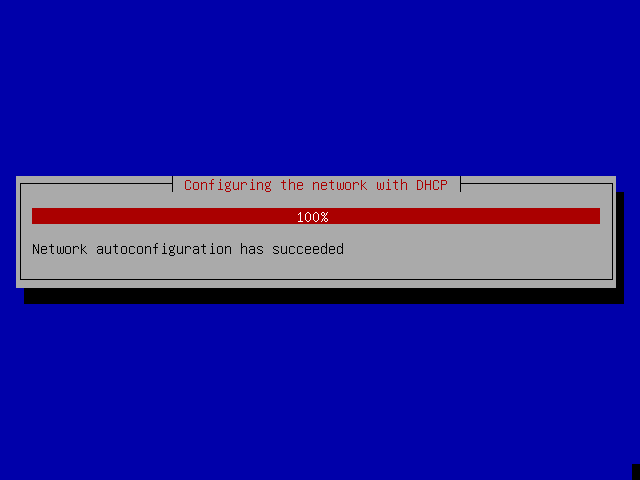

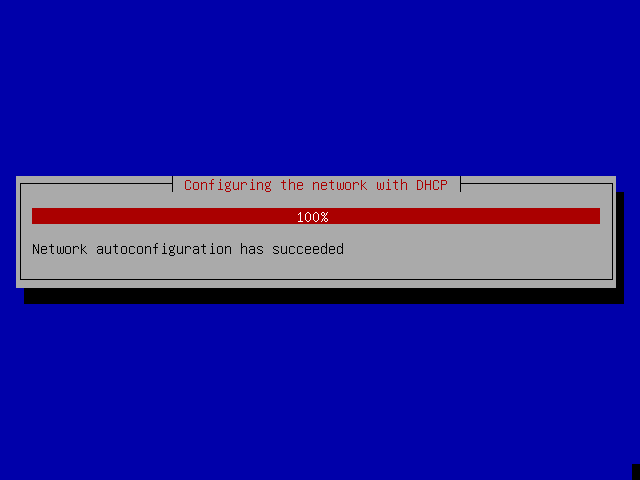

A configuração automática de rede foi bem sucedida:

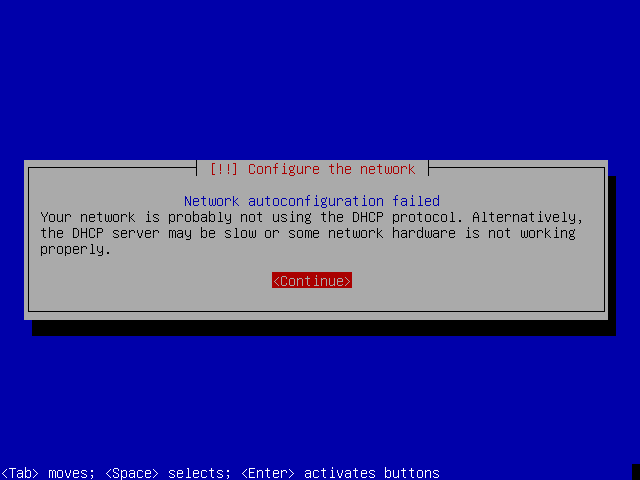

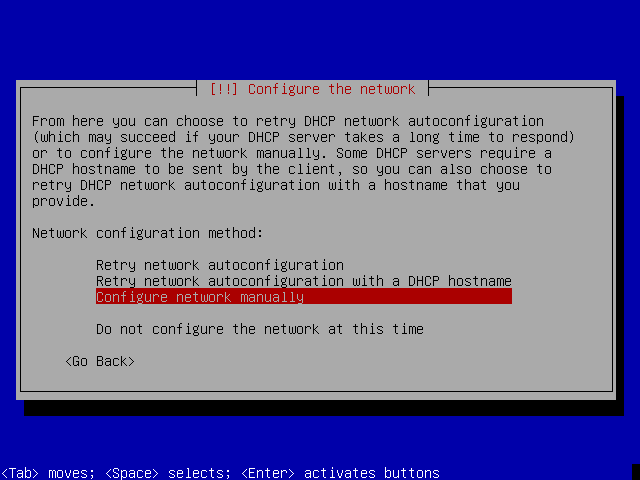

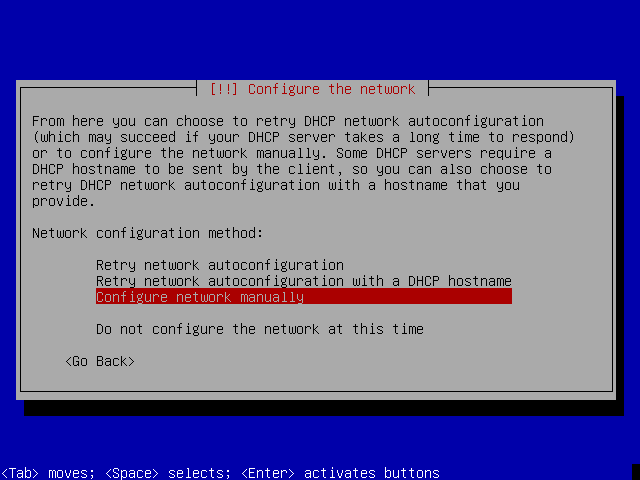

Configuração manual

Caso o instalador não consiga obter automaticamente um endereço

IP, ou caso o processo seja interrompido, será necessário configurar manualmente a rede.

Neste caso, selecionar a opção

Configurar manualmente a rede:

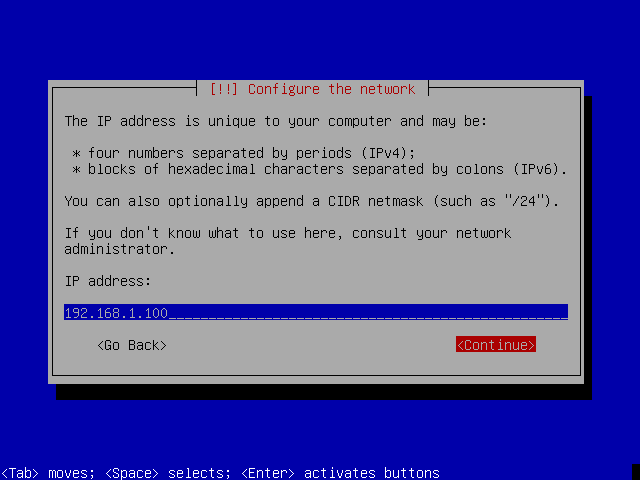

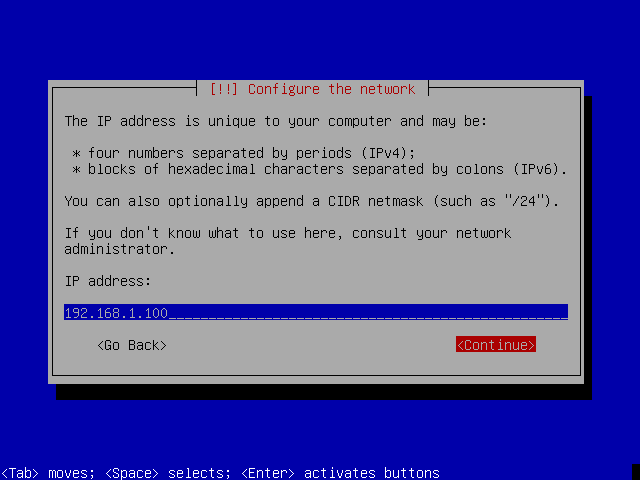

Indicar o endereço IP do sistema. Este endereço deve ser único na configuração da rede local:

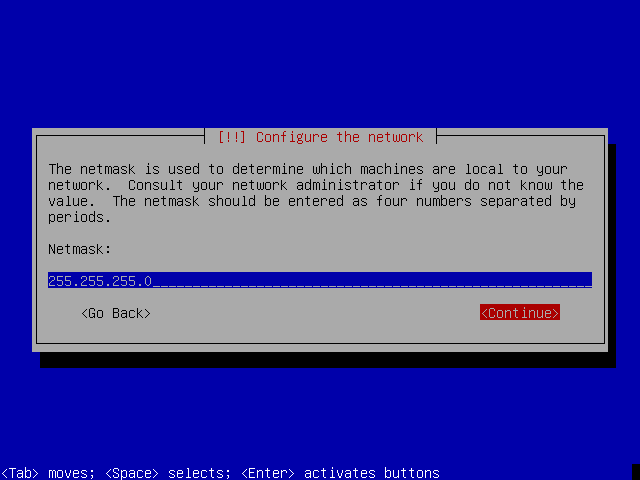

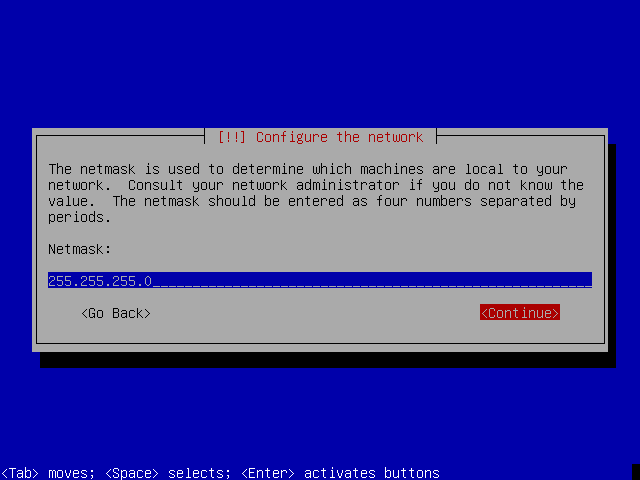

Indicar a máscara de rede ou aceitar a sugerida:

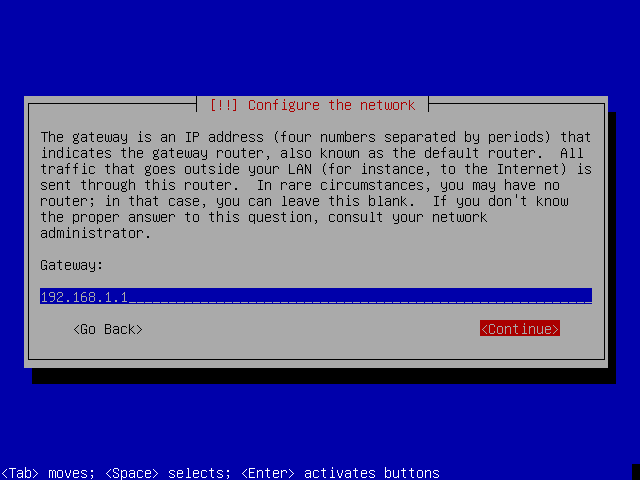

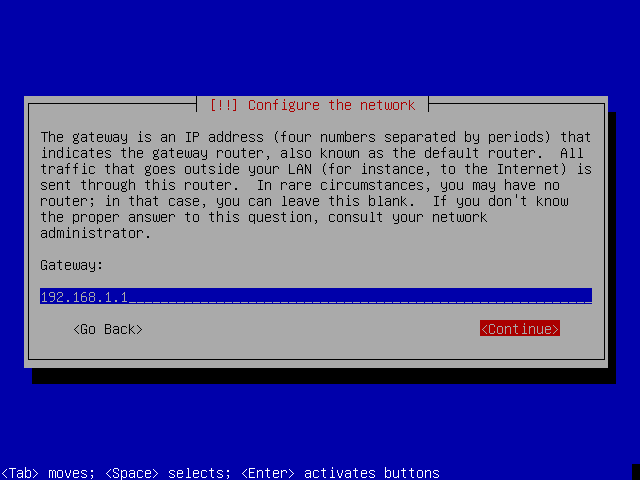

O

gateway é o dispositivo pelo qual a rede interna acede à

Internet, sendo normalmente o endereço do

router/modem do nosso fornecedor de acesso à Internet:

Indicar o

gateway ou aceitar o sugerido:

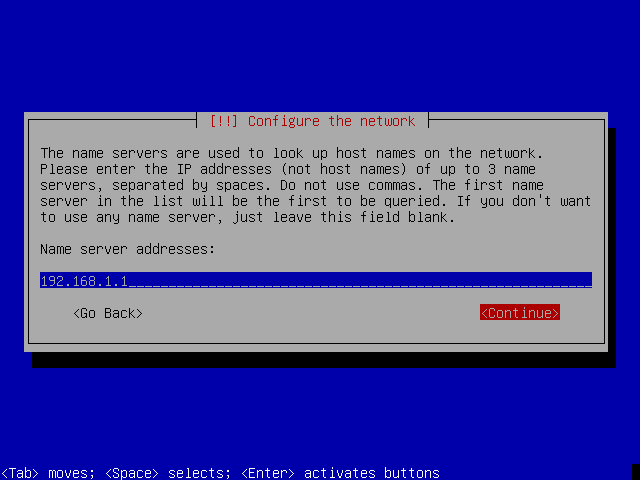

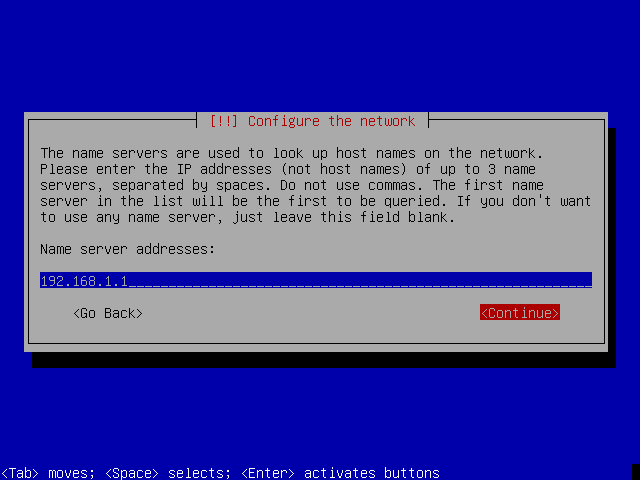

O endereço do servidor

DNS será também o indicado pelo nosso fornecedor de acesso à

Internet. Normalmente é o mesmo endereço do

router.

Indicar o endereço do servidor

DNS ou aceitar o sugerido:

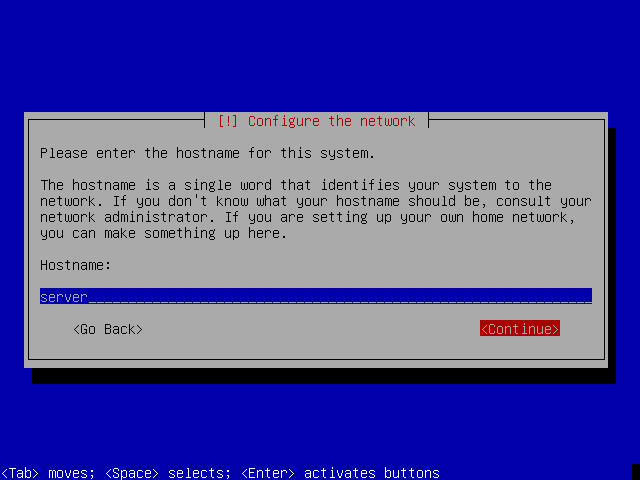

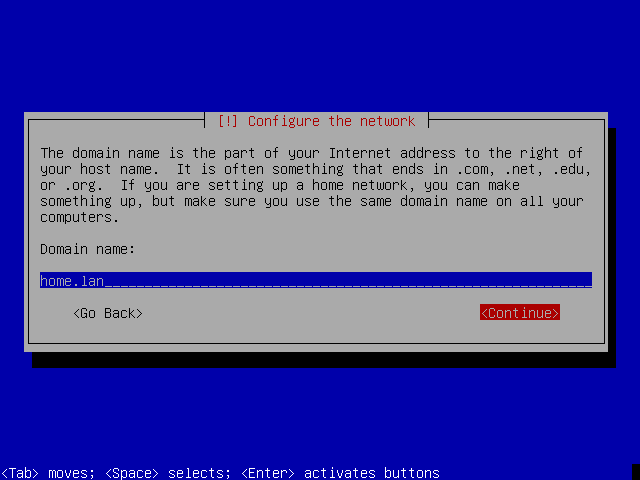

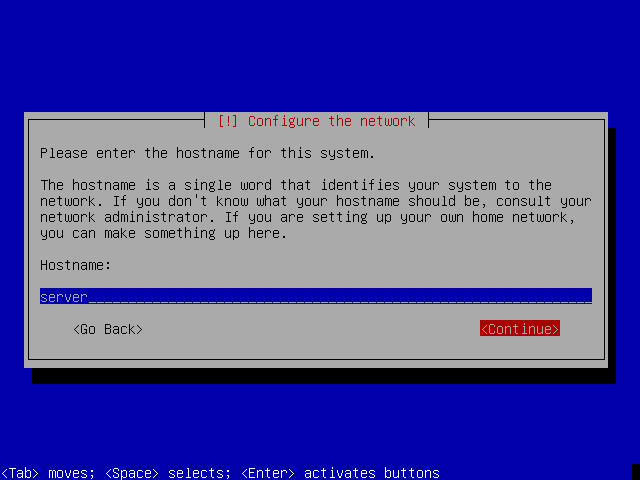

Nome do Sistema

Indicar o nome pelo qual o sistema será reconhecido na rede. Tal como o endereço

IP, este nome deverá ser único na rede local:

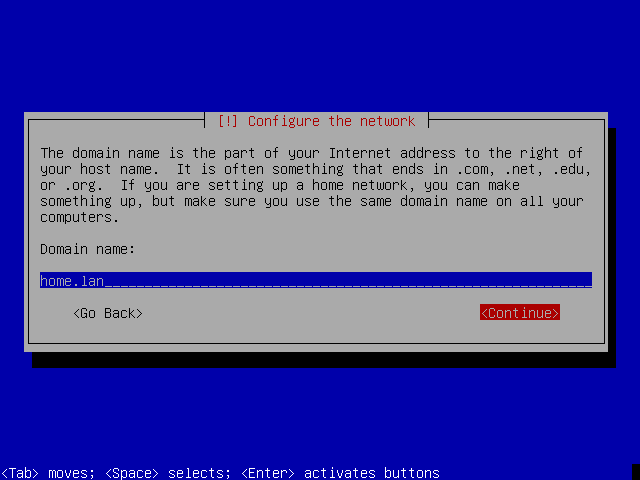

Indicar o domínio. Se não tiver registado o seu próprio domínio, deve ser utilizado um domínio inexistente, como “casa.rede” ou “home.lan”. Não utilizar nomes de domínios que existam na realidade, tais como “google.com” ou “linux.org”, para evitar problemas na resolução de nomes.

Usuários e passwords

O instalador requer a configuração de 2 contas de sistema ou logins. A primeira, “root”, é uma conta especial, privilegiada e com plenos poderes; a segunda será a de um usuário “normal”, com poderes limitados por segurança.

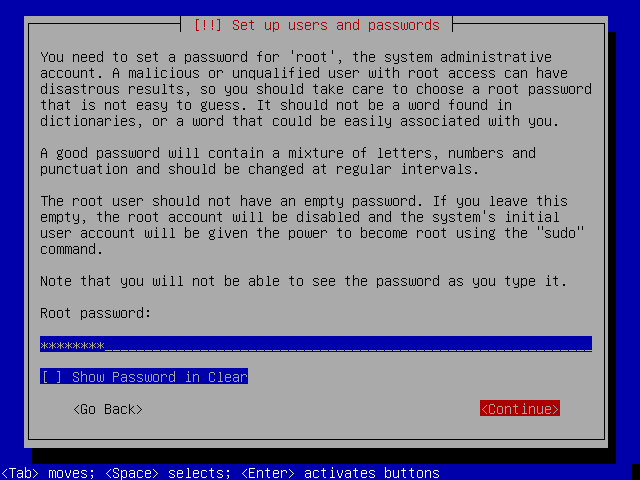

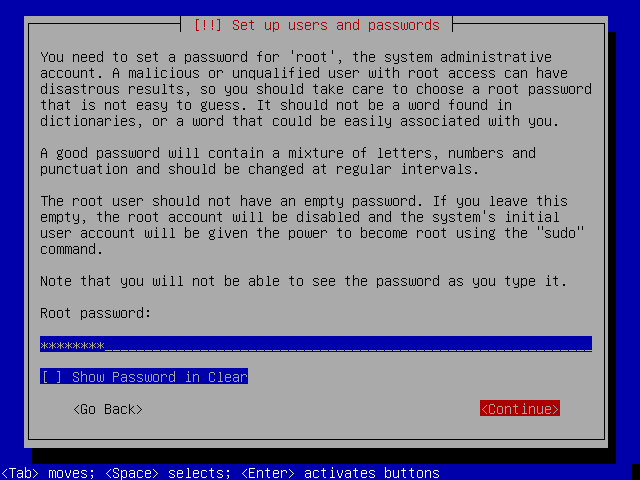

Root

Para a conta do

super-usuário (

root) é apenas pedida a

password, uma vez que essa conta tem sempre como “login” predefinido o nome “root”. Como este é o usuário com maiores privilégios, deve ser escolhida uma

password difícil de “descobrir”.

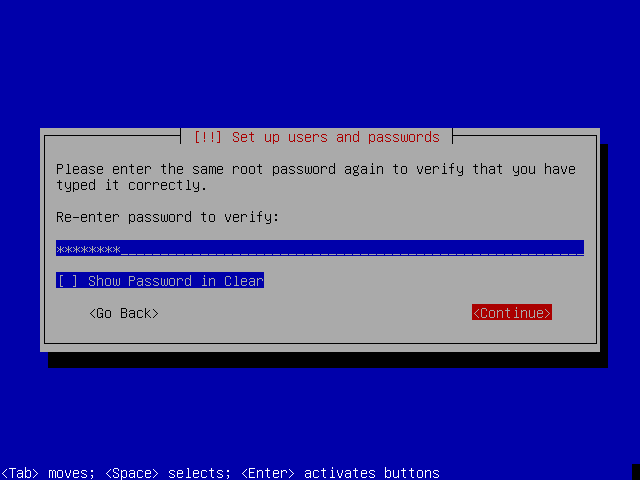

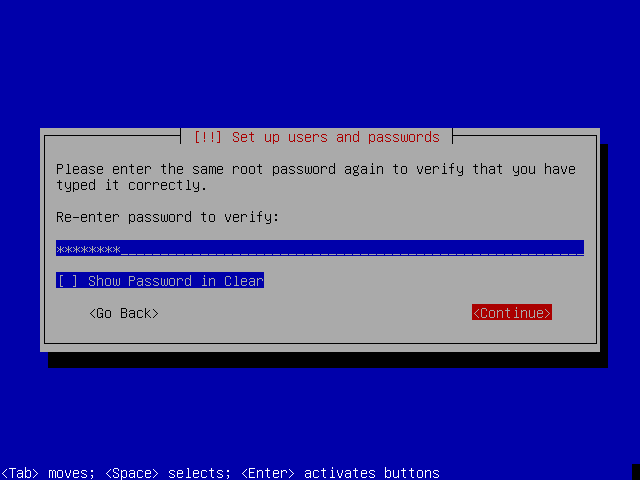

Confirmar a

password da conta

root para verificar que não houve erros ao digitar:

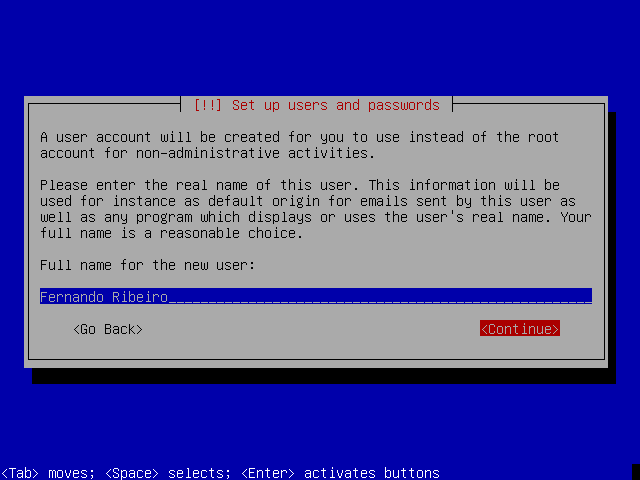

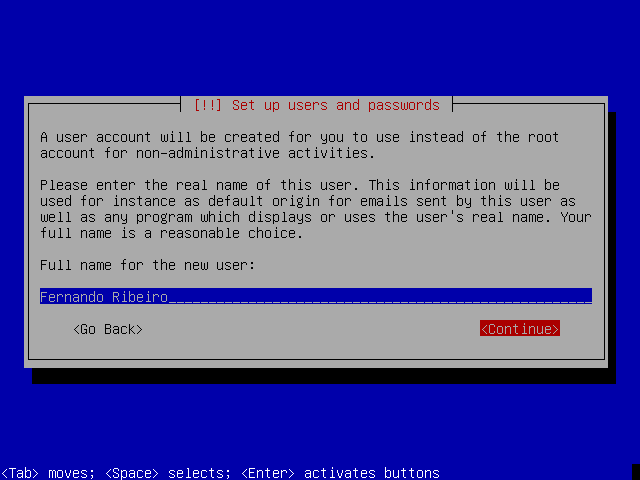

Usuário

Uma conta de utilizador sem privilégios especiais deve também ser criado. Indicar o nome completo desse usuário:

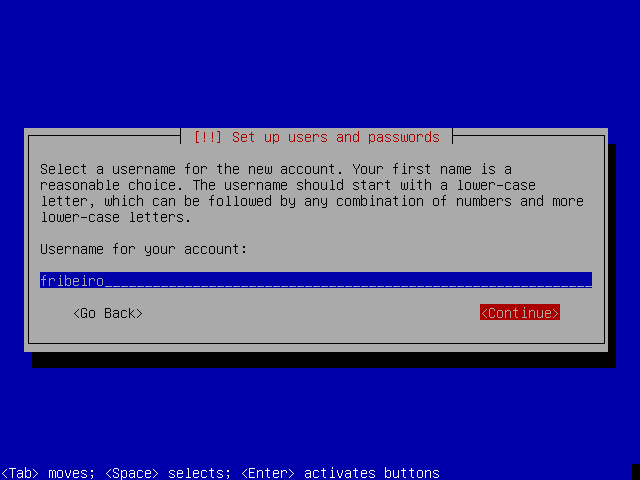

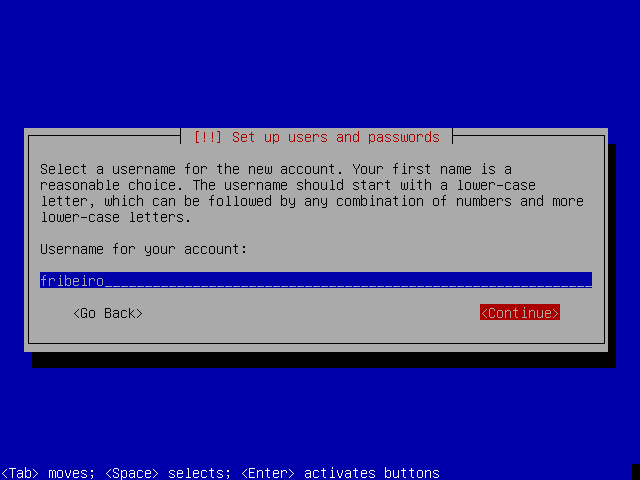

Indicar o

login do usuário:

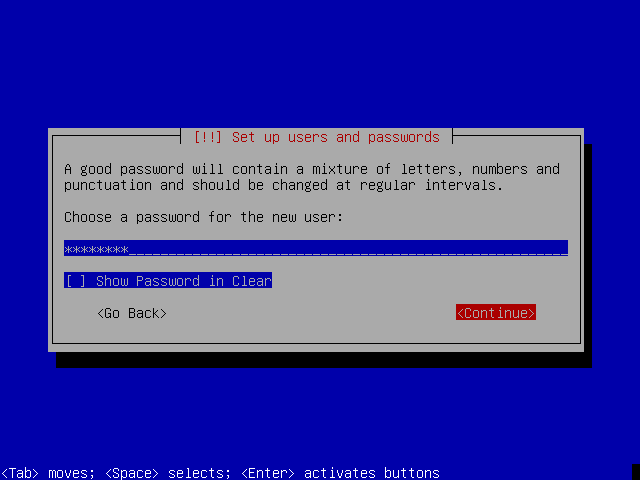

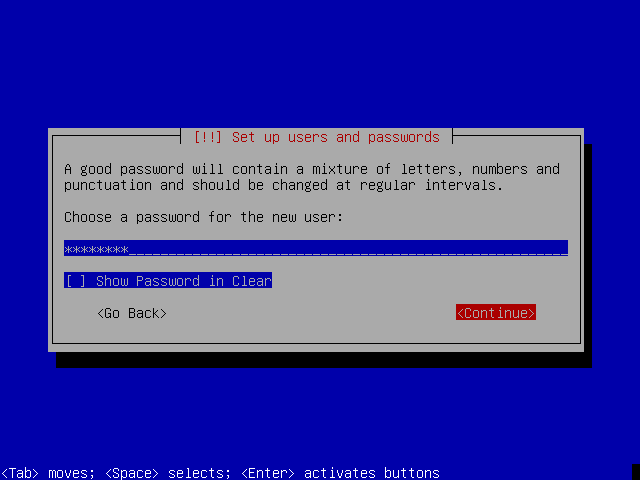

Escolher uma

password:

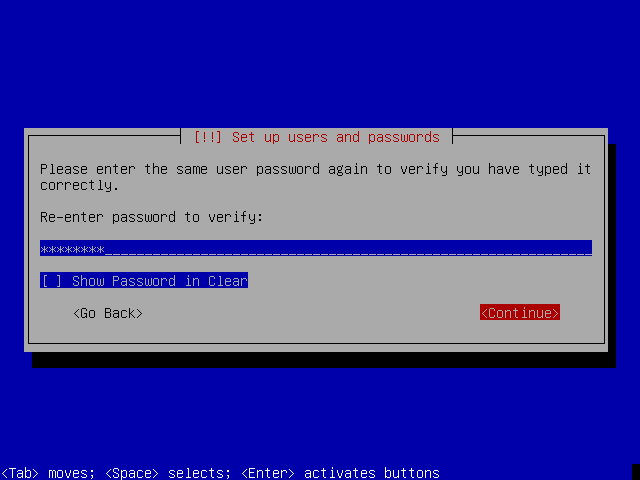

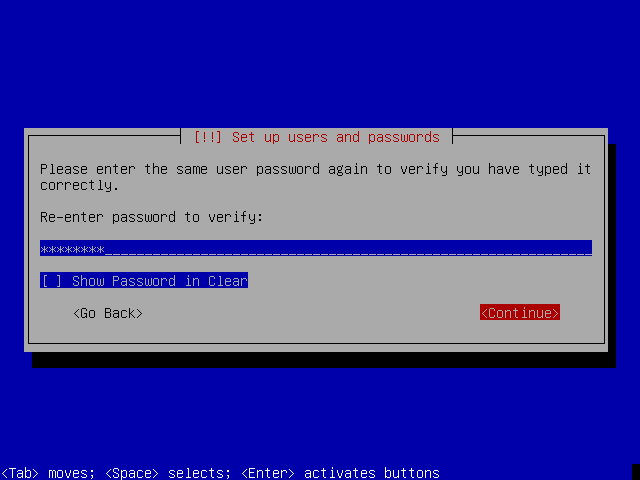

E confirmar a

password:

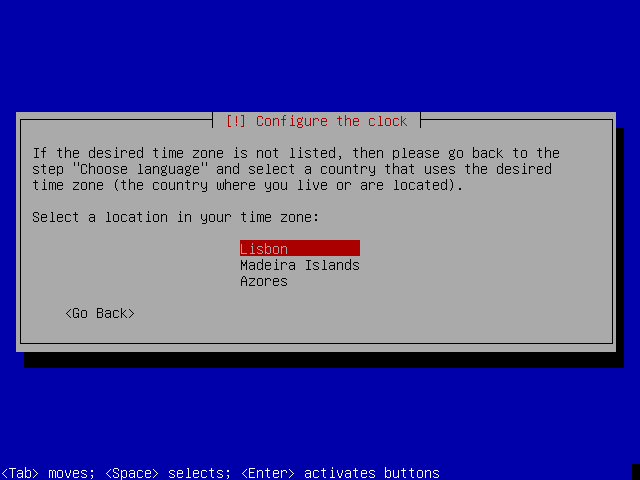

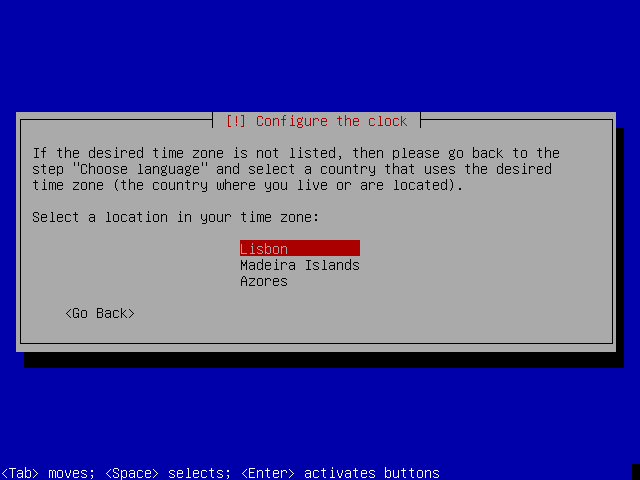

Relógio do sistema e fuso horário

Se possível, o instalador irá tentar sincronizar o relógio do sistema a partir de um dos servidor de tempo disponíveis na

Internet. Para permitir acertar correctamente o relógio do sistema, uma lista de fusos horários válida para o país escolhido

previamente é apresentada.

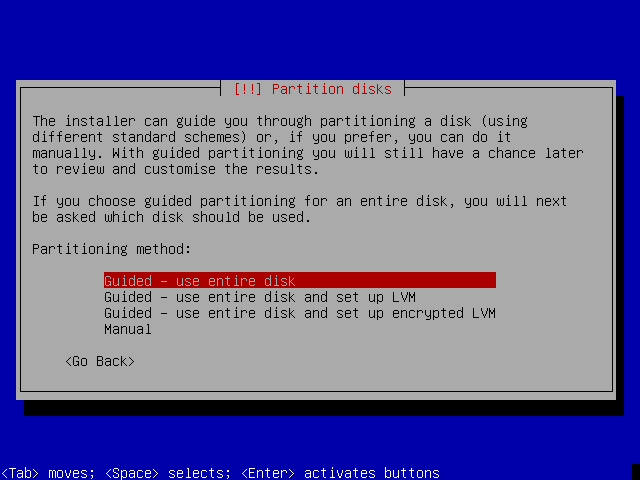

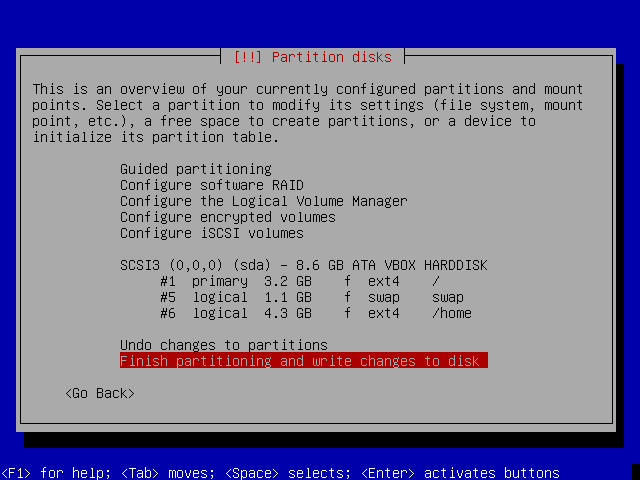

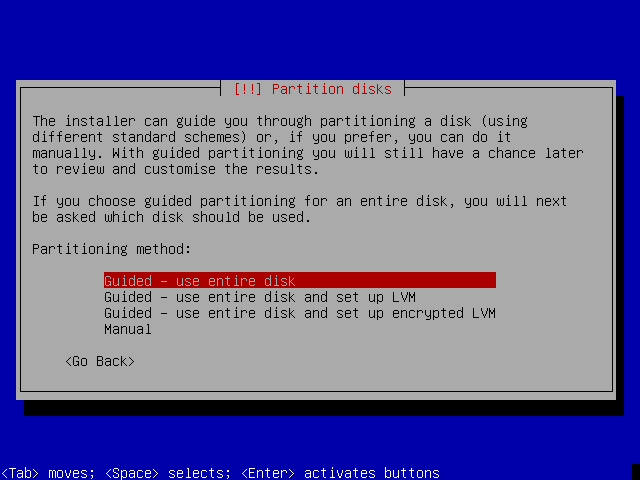

Particionamento do disco rígido

O particionamento consiste em organizar o disco em várias áreas ou

partições, cada uma com um objetivo ou tipo de partições especificas. O instalador Debian oferece diversas opções e estratégias de particionamento do disco rígido.

Neste caso optamos por dividir o disco em duas partições, uma para a instalação do sistema (“/” ou “root”) e outra para armazenar dados (“/home”). Uma terceira partição de memória virtual (“swap”) será também criada.

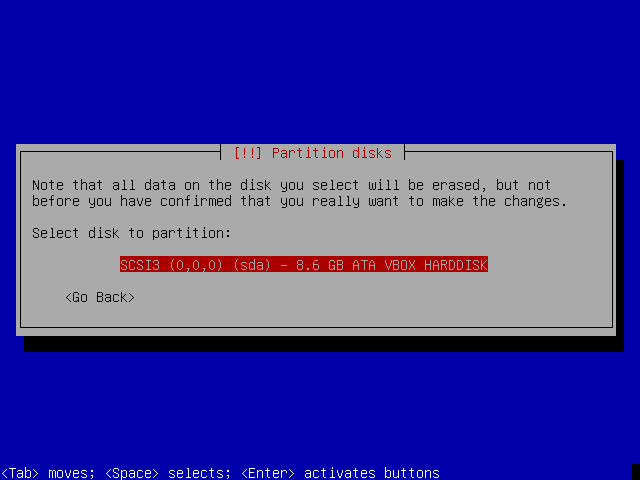

A opção “Particionamento guiado” permite criar, de um modo fácil e rápido, as partições de acordo com o pretendido:

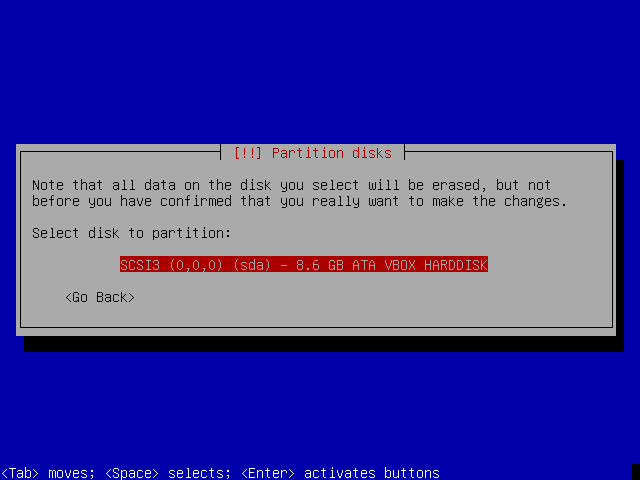

Escolher o disco onde criar as partições. Em Linux, os discos com interface

SCSI ou

SATA são nomeados

sda,

sdb, etc, enquanto que os discos com interface

IDE (ou

PATA) são nomeados

hda,

hdb, etc.

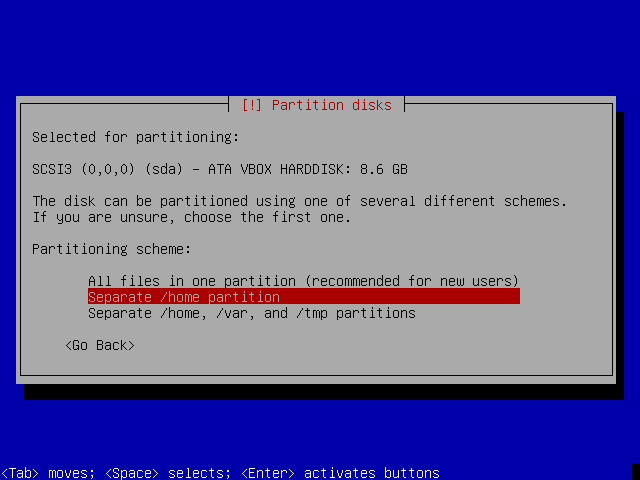

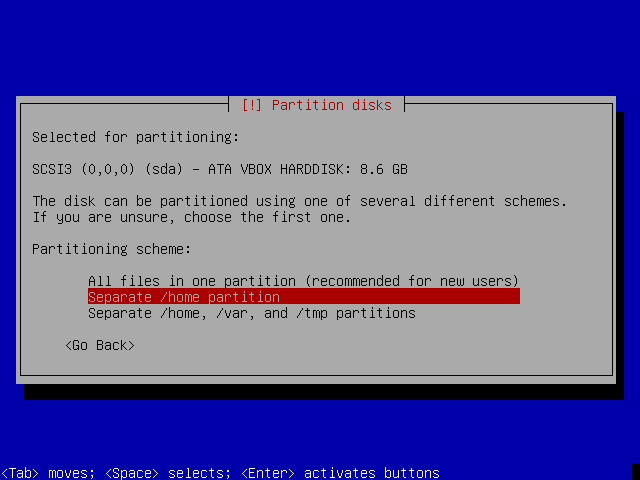

Escolher a opção “

Partição /home separada”:

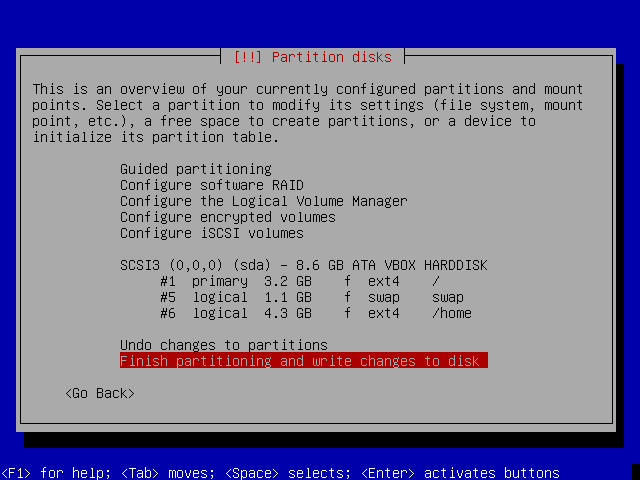

Em resumo, serão criadas 3 partições:

| Partição | Conteúdo |

|---|

/ (root) | Onde serão instalados os arquivos de sistema |

swap | Memória virtual |

/home | Onde serão armazenados os os arquivos de usuários |

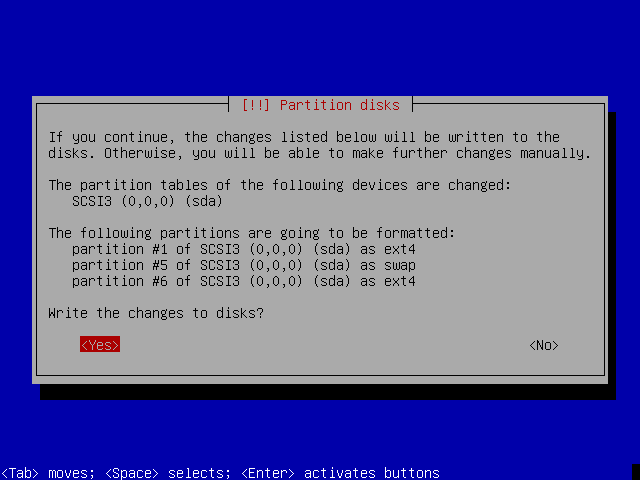

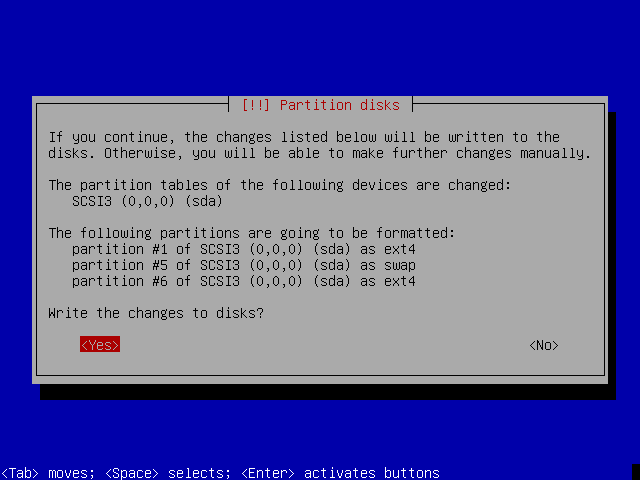

Atenção: as partições serão formatadas, pelo que todos os dados existentes serão eliminados.

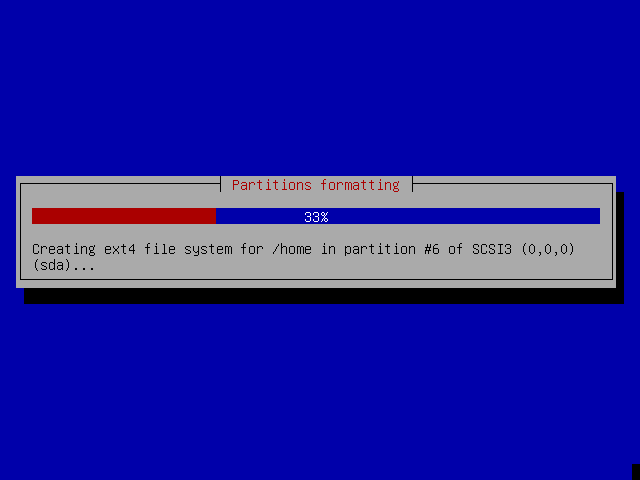

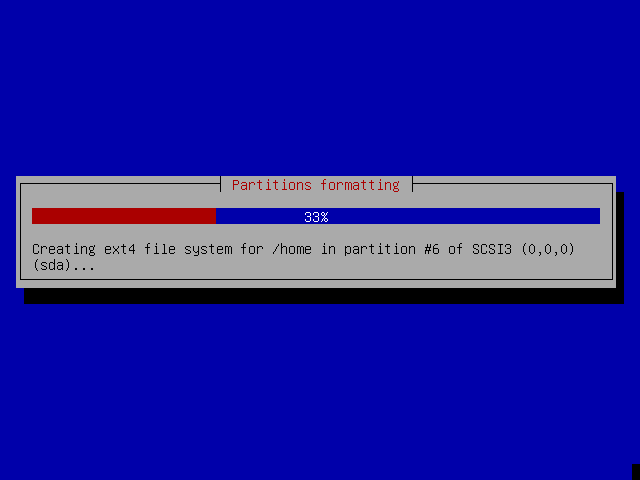

A formatação das partições pode demorar algum tempo, dependendo do tamanho do disco e do tipo de hardware.

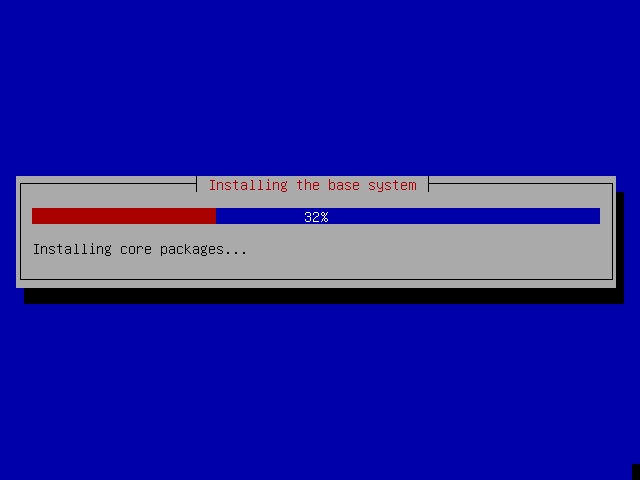

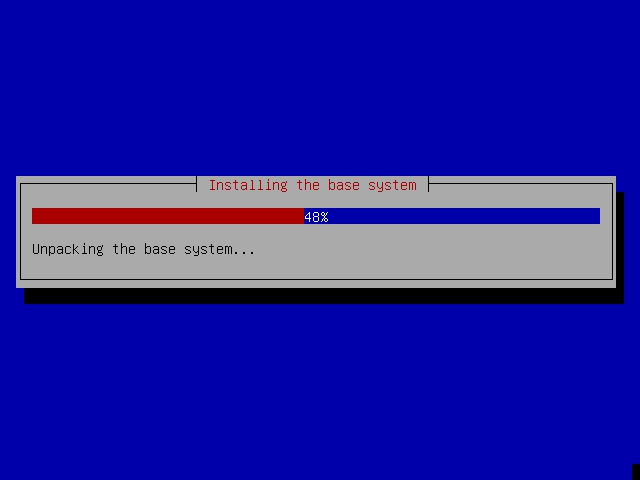

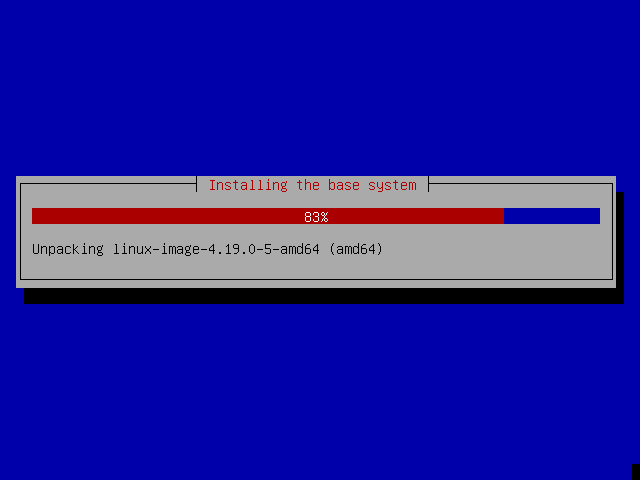

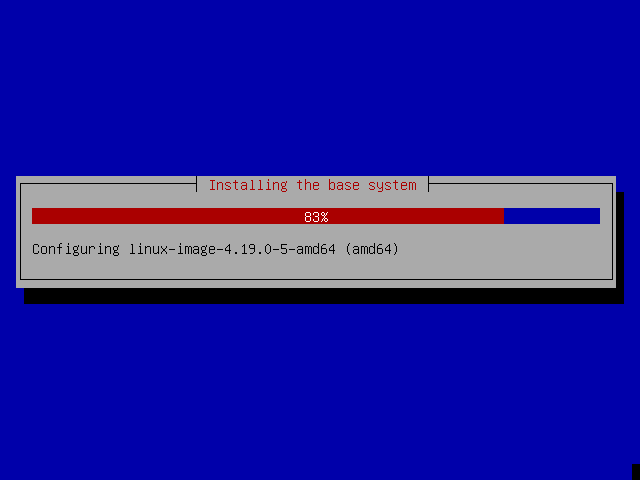

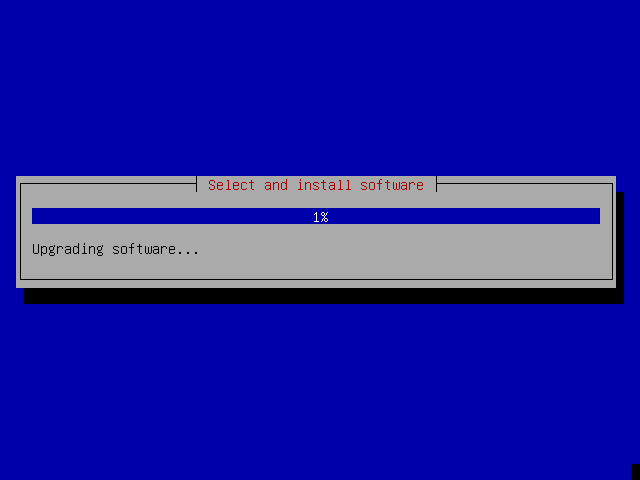

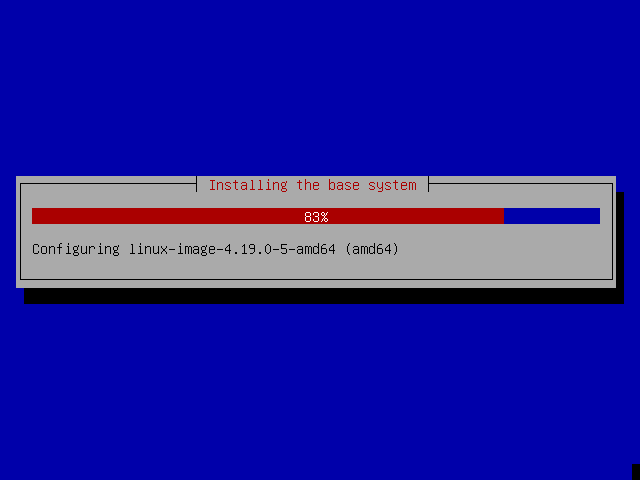

Instalação do sistema base

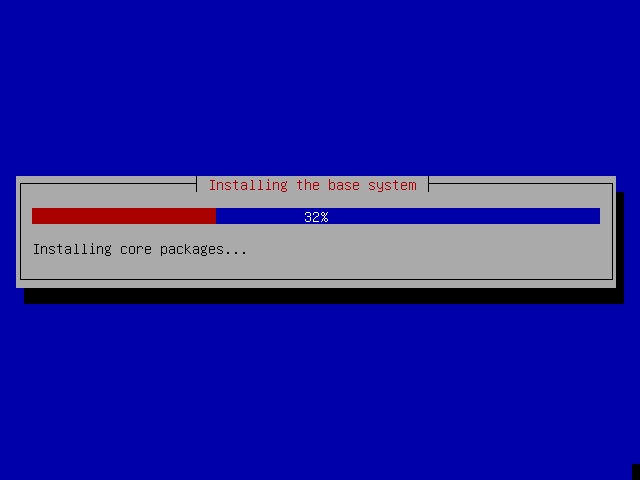

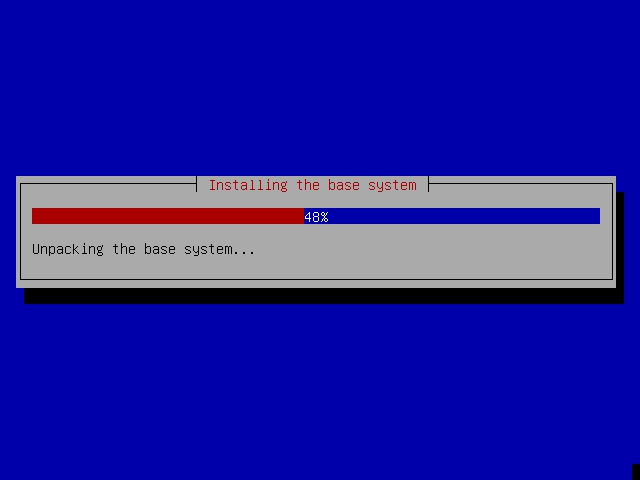

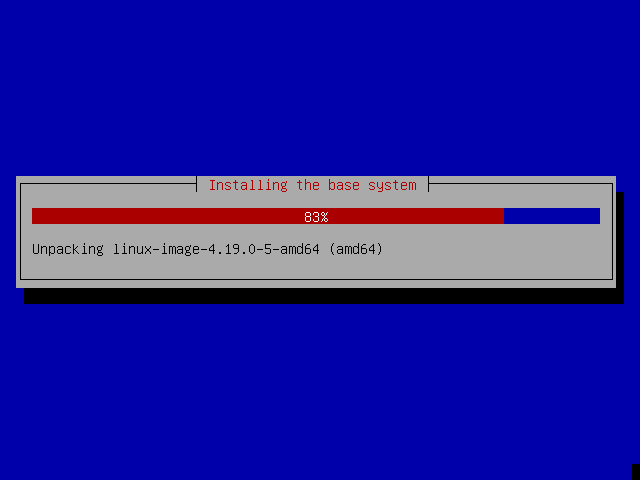

O instalador irá proceder em seguida à instalação dos pacotes necessários para criar um sistema base. Este processo pode demorar algum tempo.

Numa primeira fase são descarregados, verificados e instalados alguns pacotes essenciais:

Depois os pacotes base do sistema são instalados:

Segue-se a preparação e instalação do

kernel linux:

E, finalmente, é efetuada a configuração do

kernel linux:

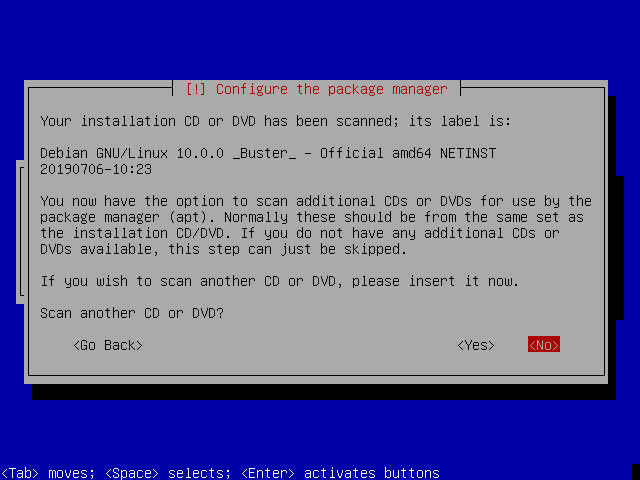

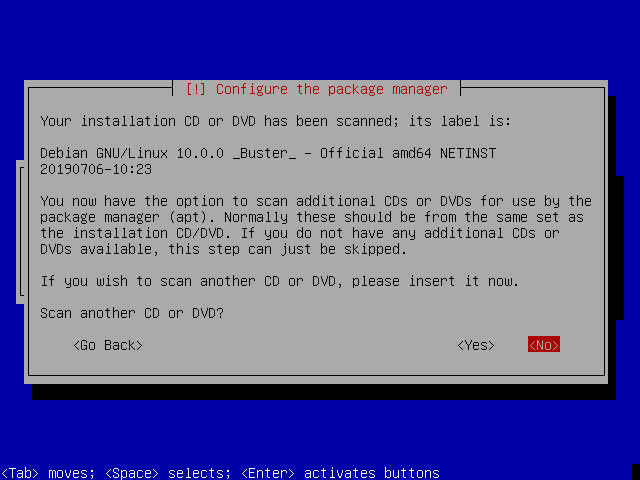

Configuração do gestor de pacotes "apt"

A distribuição

debian tem um poderoso sistema de gestão de pacotes de software, chamado “

apt”, que facilita a actualização ou instalação de novos pacotes a partir de várias fontes, nomeadamente a partir de repositórios existentes na Internet.

Em primeiro lugar, o apt propõe verificar o conteúdo de outros CD-Roms do debian, o que iremos declinar.

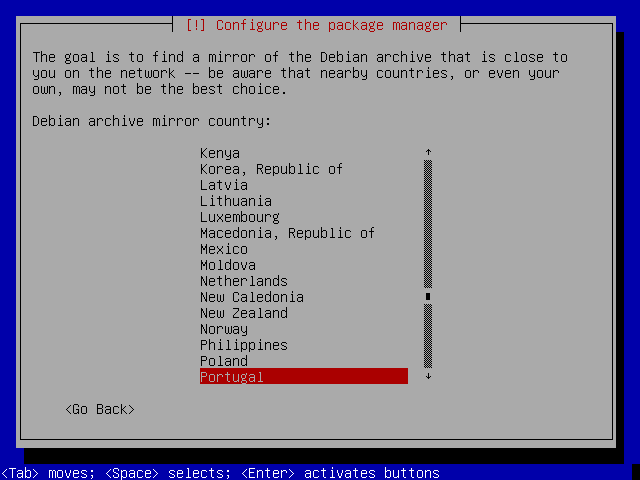

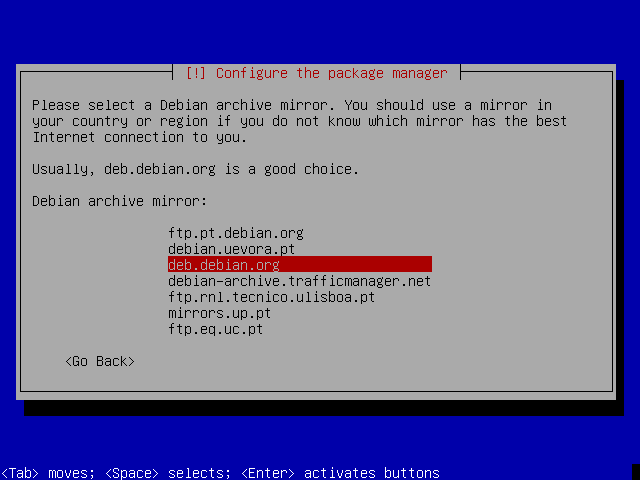

Para uma eficiente instalação de pacotes a partir da Internet, deve-se seleccionar o repositório geograficamente mais próximo, utilizando um “

mirror”.

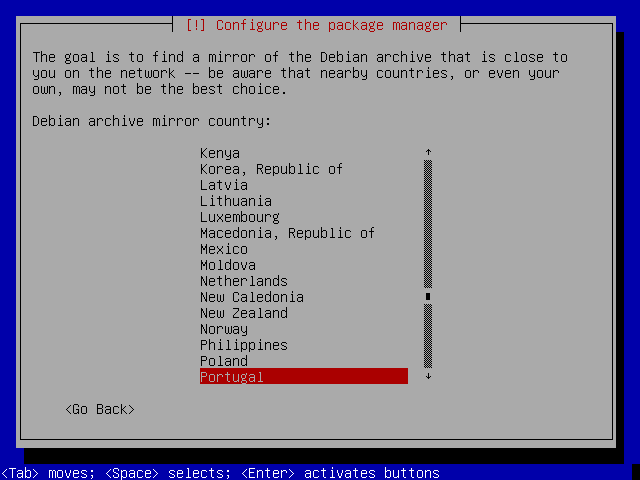

Em primeiro lugar, deve-se escolher o país:

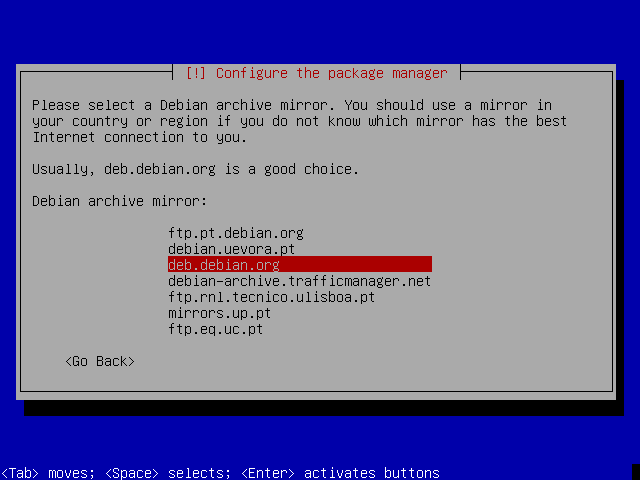

Em seguida, escolher o

mirror mais próximo:

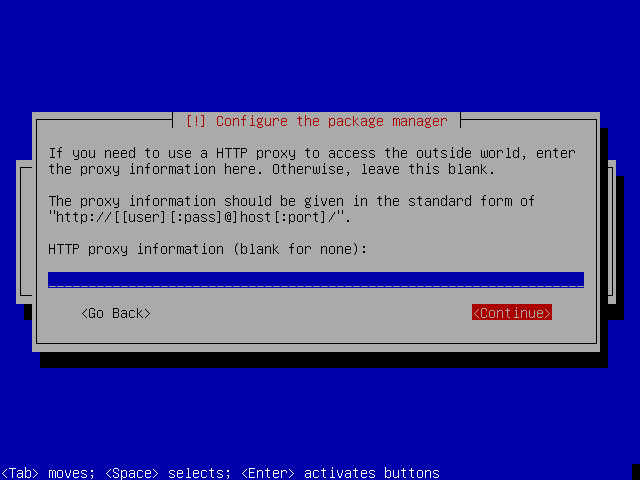

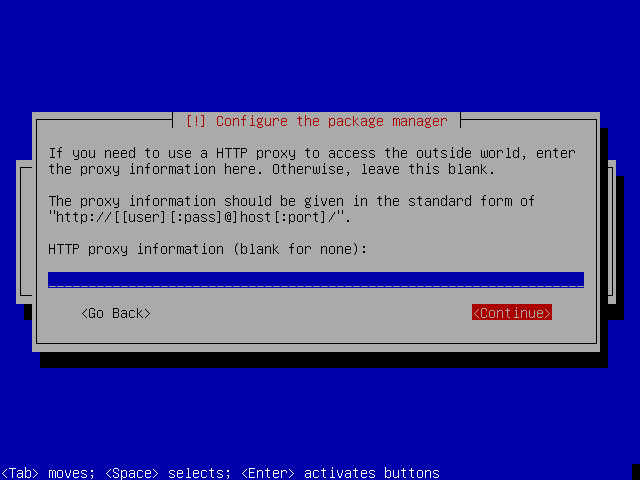

Caso se utilize um

proxy para aceder à Internet, devemos indicar o endereço do

proxy:

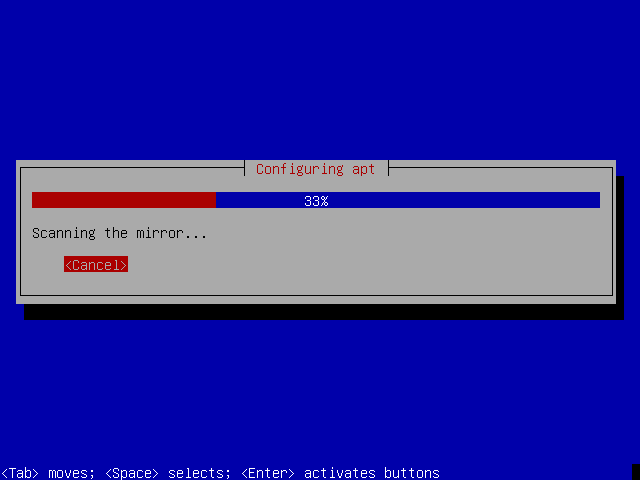

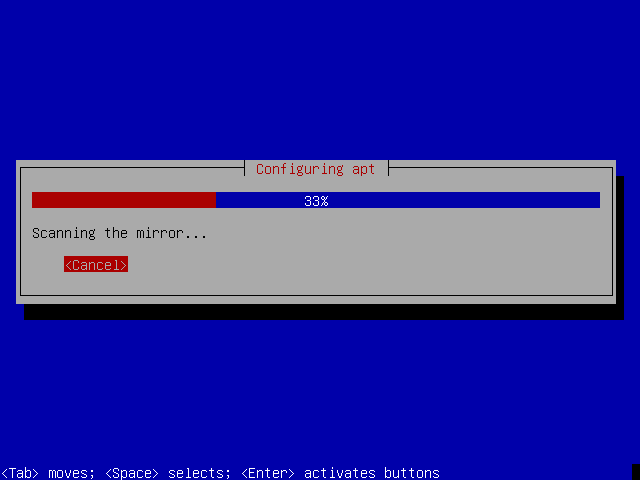

Uma vez configurado, o

apt irá verificar se existem eventuais actualizações no

mirror definido:

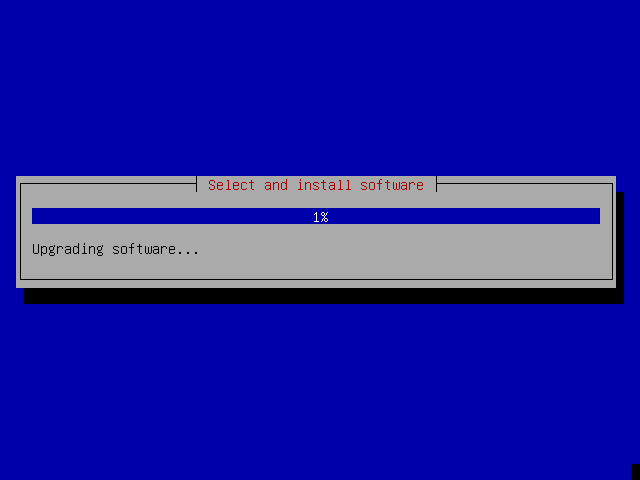

Caso hajam actualizações disponíveis, estas são imediatamente descarregadas para actualização do sistema:

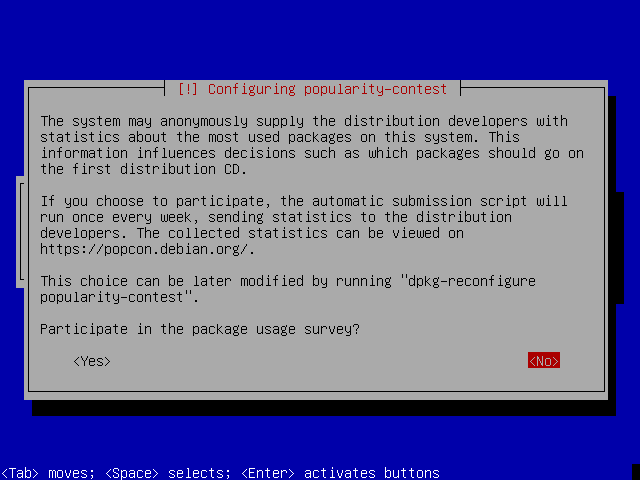

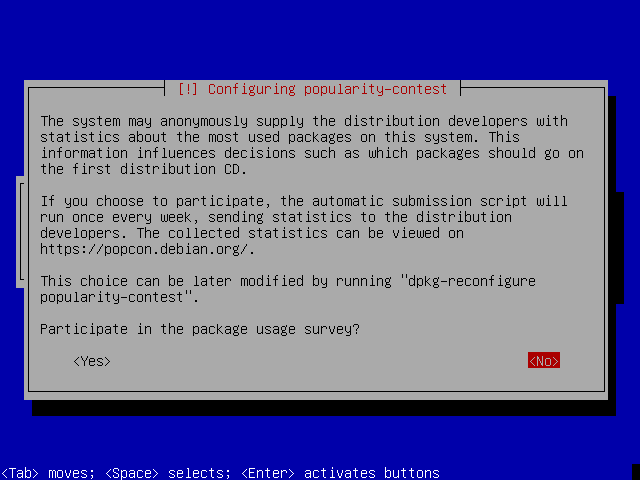

Concurso de popularidade

A comunidade

debian mantém um concurso de popularidade interno, como meio de obter algumas estatísticas dos pacotes e sistemas instalados.

No entanto, a instalação deste pacote força a instalação de vários outros dos quais depende, o que não é desejável nesta fase, pelo que se deve seleccionar

NO:

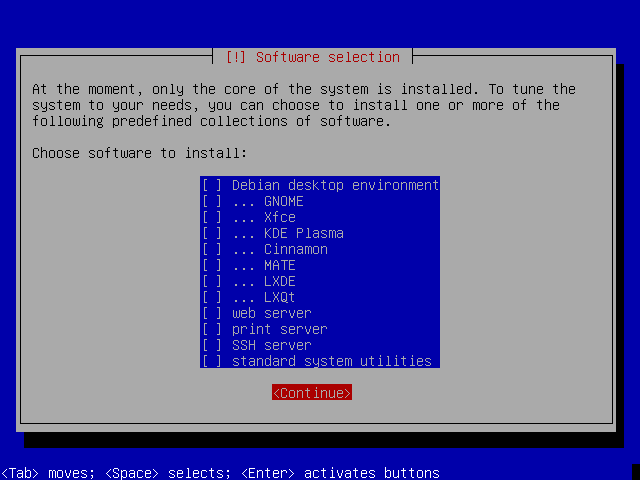

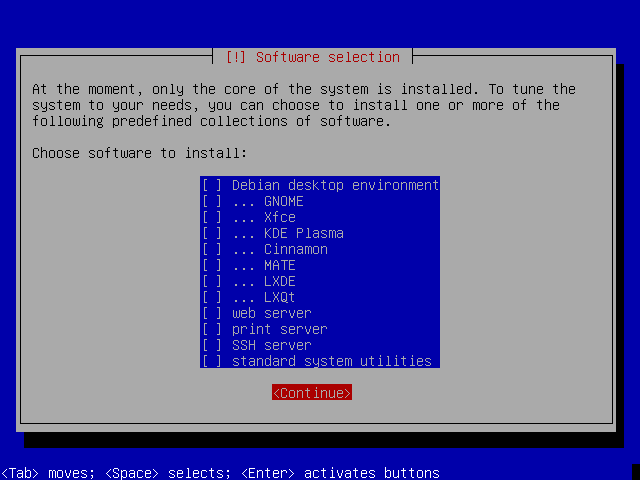

Selecção do software a instalar

O instalador permite a instalação automática de diversas configurações de sistema. Como queremos personalizar totalmente o nosso sistema, anulamos qualquer selecção existente de modo a instalar apenas uma base com um mínimo de funcionalidades.

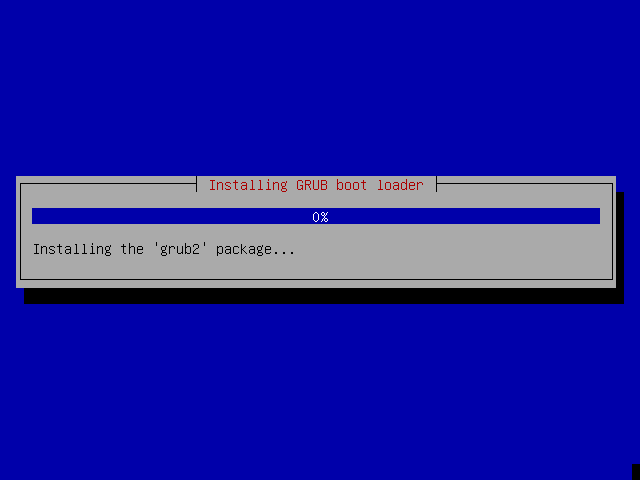

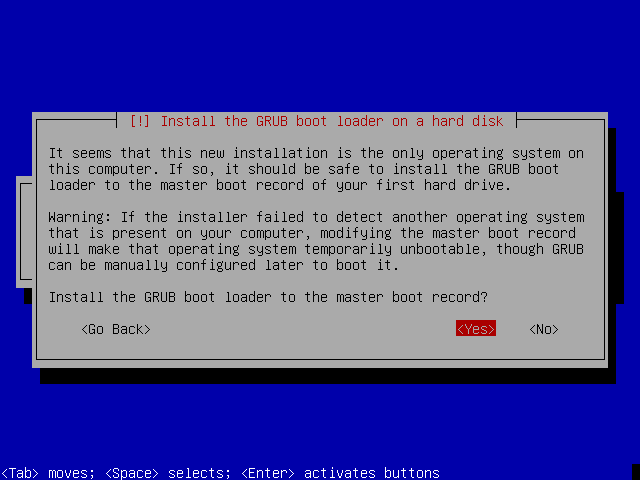

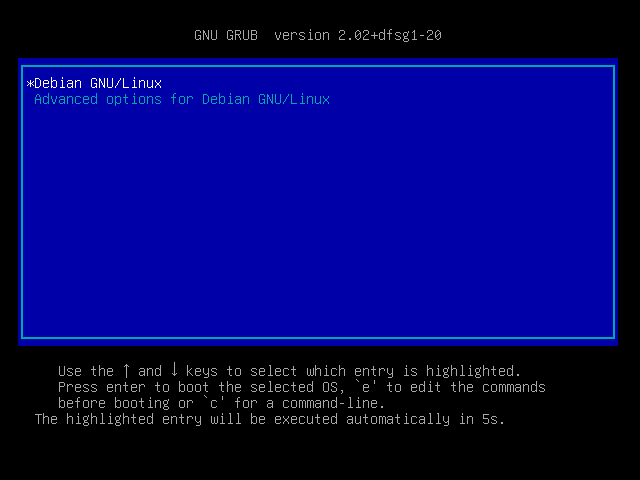

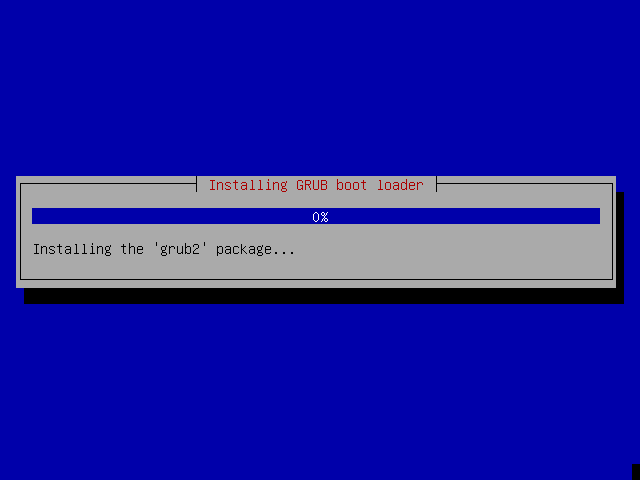

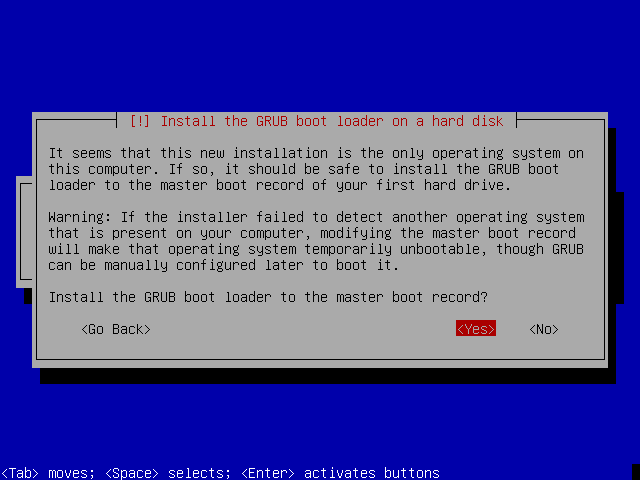

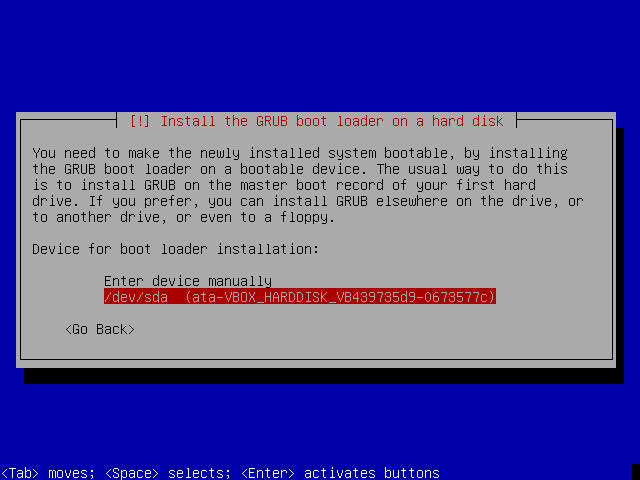

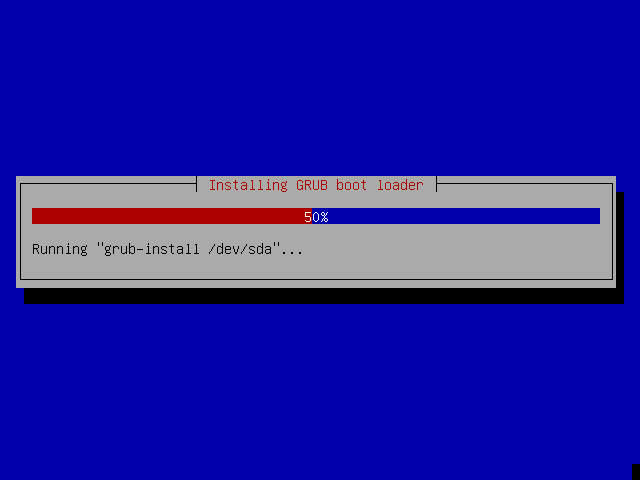

Instalação do gestor de arranque "grub"

O sistema está praticamente instalado, mas para que possa arrancar, deve ser instalado o gestor de arranque “

grub” no

master boot record (

MBR) do disco.

O

grub irá tentar encontrar eventuais outros sistemas operativos que estejam instalados em paralelo no mesmo sistema:

A instalação do

grub no

master boot record (

MBR) do disco é essencial para o arranque do sistema:

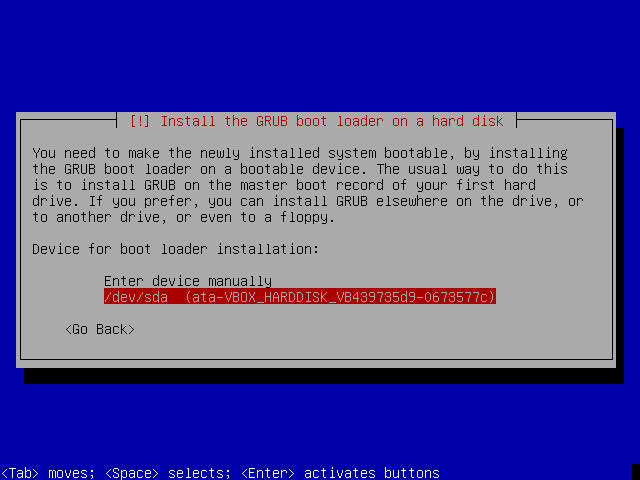

O “

grub” deverá ser instalado no disco de sistema:

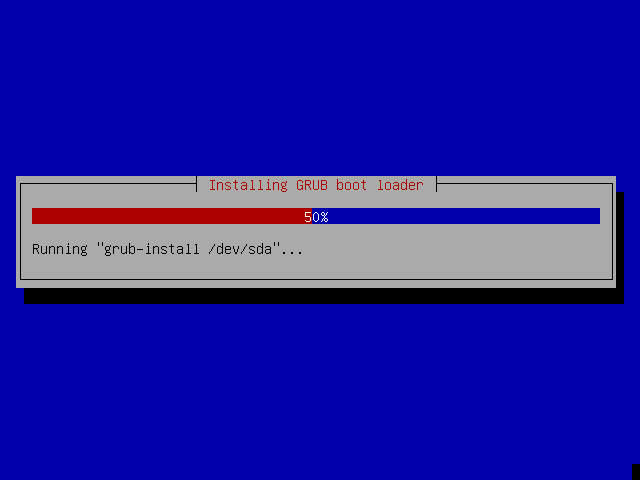

Finalmente é instalado o

grub no disco de arranque:

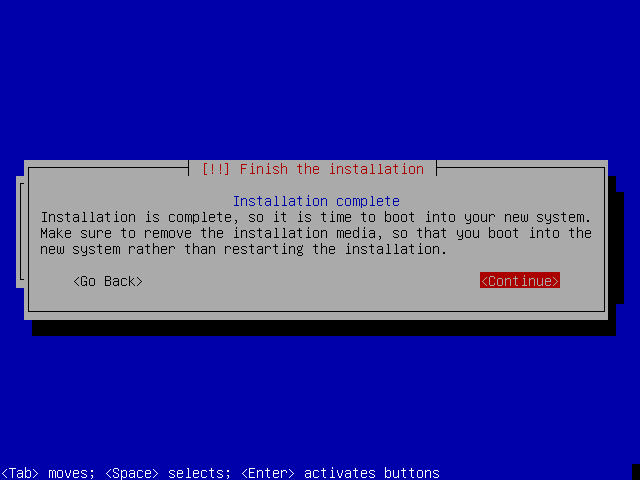

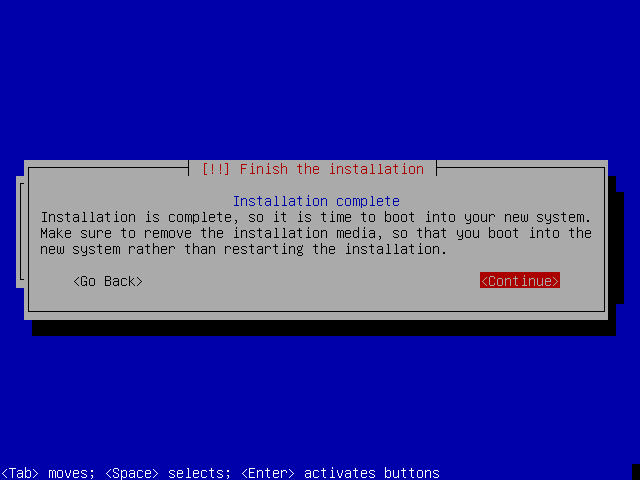

Terminar a instalação

A instalação está terminada. Retirar o CD-Rom de instalação da drive e escolher “

continuar” para terminar a instalação e arrancar com o novo sistema

Debian 10

'Buster':

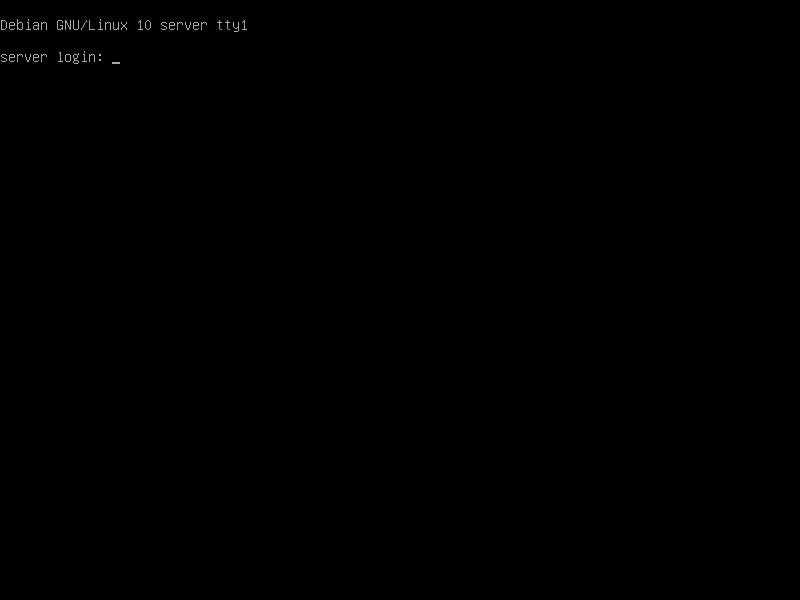

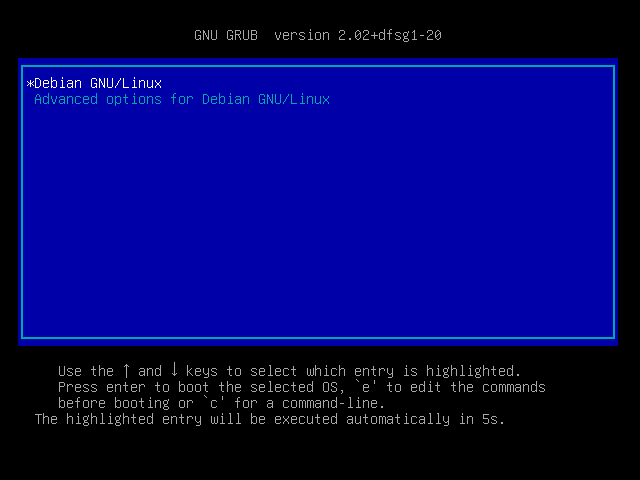

O primeiro arranque do sistema

Se este

ecran for mostrado, parabéns, a instalação foi bem sucedida!

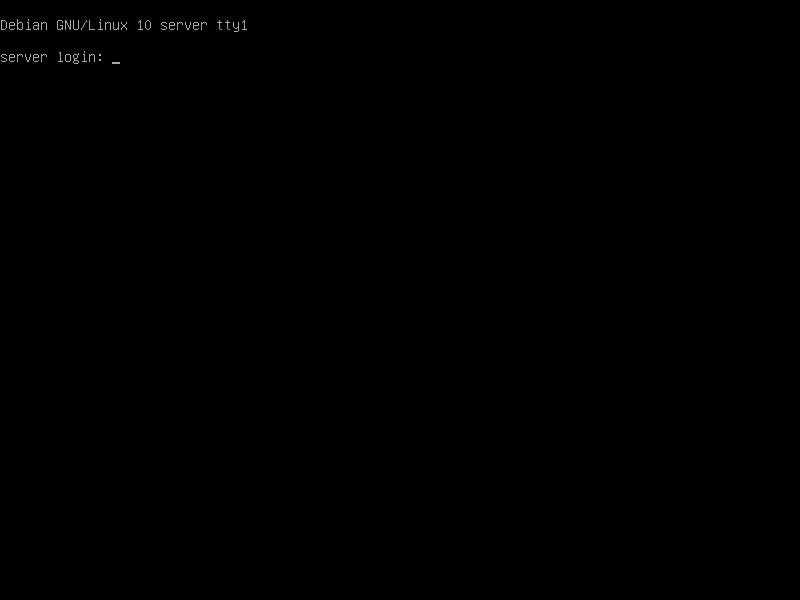

Login

O primeiro

login:

Um sistema

linux com um mínimo de funcionalidades, mas extremamente sólido, está pronto para ser expandido à medida das nossas necessidades!